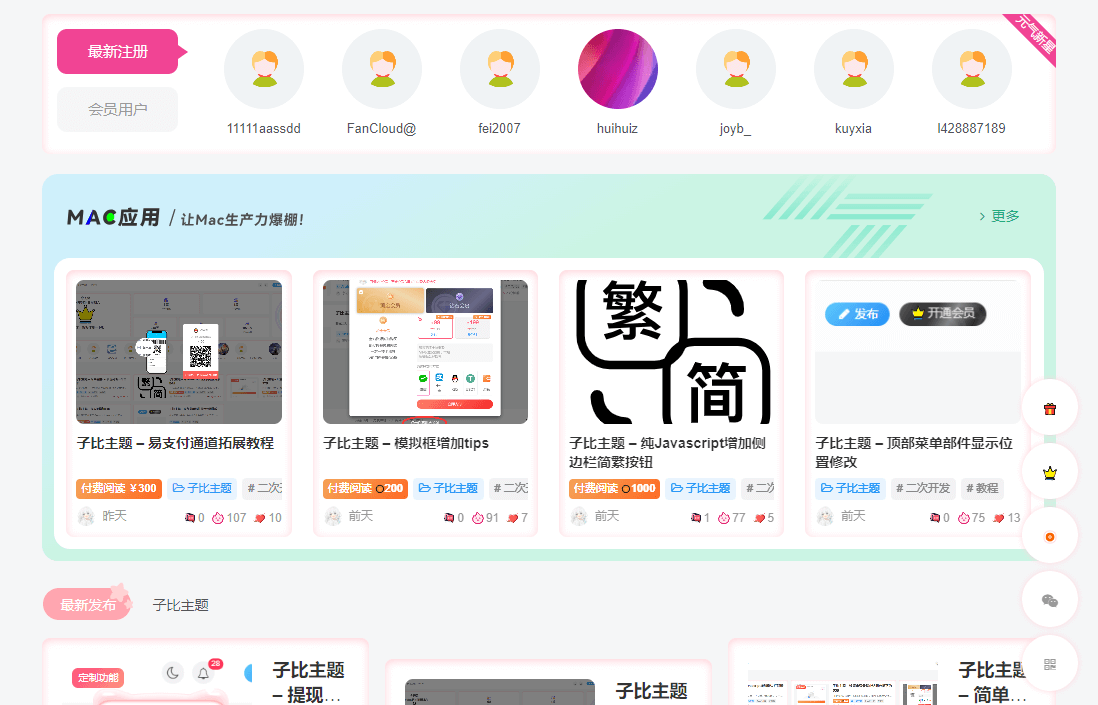

单行文章列表美化版[子比美化]

单行文章列表美化版[子比美化]

一款用户定制的仿macgf的单行文章滚动列表小工具,对macgf进行了1:1还原 PHP代码 老规矩,无脑丢func.php CSS代码 里面有张图片,需要自己下载下来换成自己的 /* 单行文章列表美化——开始 */ ....

为您的网站添加网站底部美化代码 支持任意网站【网站美化】

为您的网站添加网站底部美化代码 支持任意网站【网站美化】

逛 Gitee、Github 等各大代码仓库时,往往能看到以下这种徽章式的网页链接,美观好看又方便,那么这个徽章是如何制作出来的呢?本文就带大家制作属于自己的徽章式链接。 将下面代码放在网站底部...

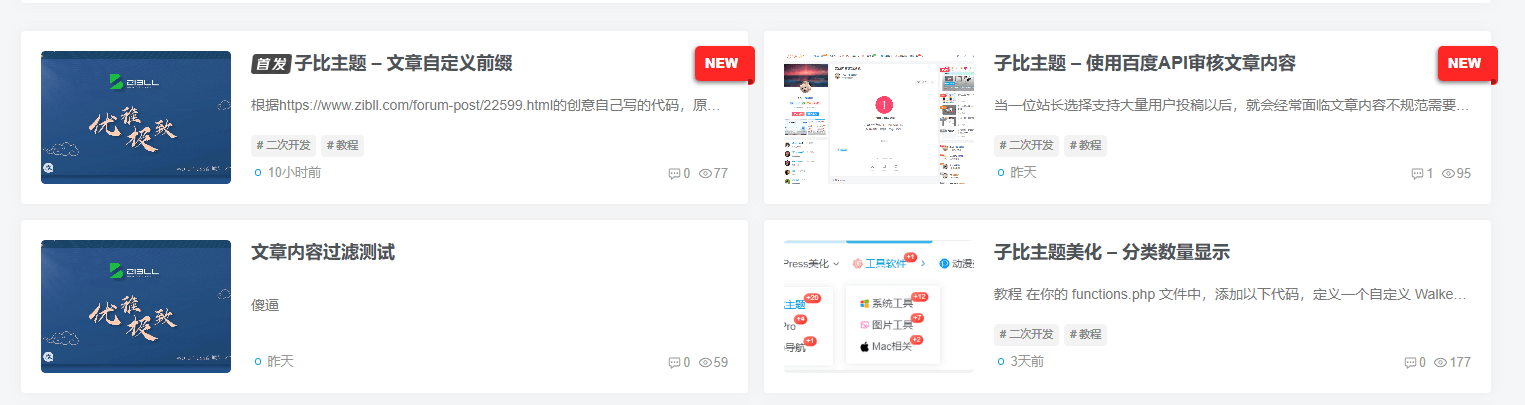

文章自定义前缀[子比主题]

文章自定义前缀[子比主题]

截图 代码 代码放在functions.php下或func.php CSS .DearLicy_prefix{ position: relative; overflow: hidden; display: inline-flex; align-items: center; border-radius: 5px; padding: 5px ...

子比主题 – 列表角标子比主题

子比主题 – 列表角标子比主题

根据以前某位不知名用户写的最新发布角标修改而来,无需修改子比主题文件即可实现,非图片角标,手搓的css背景 截图 代码 PHP代码放置于funtions.php或func.php //新文章发布角标 function add_...

WordPress多个域名同时使用的教程!

想要多个域名同时访问WordPress,但总所周知,一个WordPress站点对应一个域名。如果,你将其他域名解析到这个WordPress 站点,也会跳转到设置的域名上去。那么,有什么办法可以用多个域名访问同...